Novo ransomware reinicia PC em ‘modo de segurança’

Ao se comportar desta forma, malware dribla a proteção do antivírus instalado na máquina

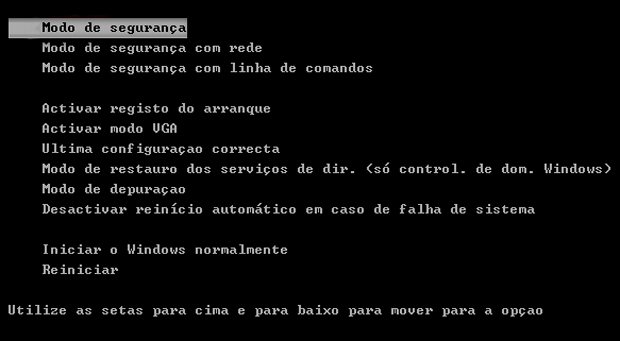

Uma equipe de pesquisadores de segurança cibernética da Sophos tornou pública a existência de uma nova variedade de ransomware Snatch, que utiliza um comportamento novo nesse malware: reinicia o computador infectado no “modo de segurança” antes de iniciar a criptografia do disco rígido.

Os pesquisadores afirmam que o motivo dessa estratégia inovadora seria contornar os antivírus instalados nos computadores, já que a proteção em tempo real não inicia nesse modo (no modo de segurança, o Windows inicia apenas os componentes estritamente necessários para funcionar, independentemente de vários serviços e drivers).

A versão original desse ransomware é conhecida há um ano, mas este novo Snatch usa uma chave do Registro do Windows para programar o processo de criptografia, o que torna impossível para o antivirus detectar ou interromper a ação.

Outra particularidade desse Snatch é que ele não apenas criptografa as informações do disco rígido das vítimas, mas também rouba os dados pessoais. Isso o torna uma das mais perigosas variedades de ransomware em circulação na internet.

A “boa” notícia é que ele não está sendo usado para atacar usuários domésticos através de campanhas de spam. Na realidade, seus criadores atacam objetivos governamentais e corporativos cuidadosamente selecionados, e exigem resgates entre US$ 2 mil e US$ 35 mil em bitcoins.

Esse malware funciona apenas no Windows, a partir da versão 7, nas edições de 32 e 64 bits. Ele é programado com o idioma Go do Google e empacotado usando UPX para ocultar seu conteúdo. O ransomware utiliza ferramentas como o Cobalt Strike para explorar as vulnerabilidades de cada sistema. Além disso, é instalado como um serviço do Windows, chamado SuperBackupMan, responsável por instalar a chave do registro e reiniciá-la no modo de segurança.

Para evitar ser vítima do Snatch, a Sophos recomenda não deixar a interface da área de trabalho remota desprotegida e defender ferramentas semelhantes, como o VNC e o TeamViewer, além de usar sistemas de autenticação multifatorial para impedir ataques de força bruta.

Fonte: Olhar Digital